Sadržaj

- faze

- 1. metoda Izbjegavajte zlonamjerni softver

- 2. metoda Izbjegavajte špijuniranje na ožičenom pristupu

Internet je dizajniran za praktičnost i praktičnost, a ne zbog sigurnosti. Ako surfate Internetom na isti način kao što to čini prosječni Internet korisnik, vjerojatno će neki zlobnici slijediti vaše navike pregledavanja pomoću špijunskog softvera ili skripti i mogu otići toliko daleko da koriste kameru s vašeg računala na vaše računalo. znanje. Oni koji dobivaju informacije ove prirode, ma gdje se nalazili u svijetu, mogu znati tko ste, gdje živite i dobiti mnogo više osobnih podataka o vama. Postoje dvije glavne tehnike praćenja na Internetu.

- Na računalo stavite špijunski softver

- "Slušajte" sve podatke koje razmjenjujete s udaljenim poslužiteljima s bilo kojeg mjesta na svijetu.

faze

1. metoda Izbjegavajte zlonamjerni softver

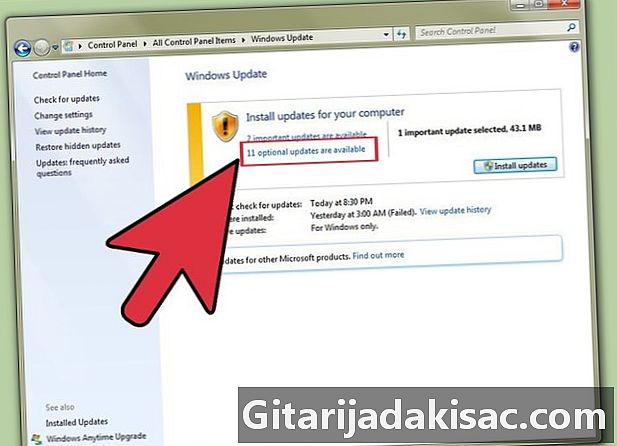

- Ažurirajte svoj operativni sustav. Najtradicionalnija tehnika koja se koristi za špijuniranje na Internetu je ubrizgavanje špijunskog softvera koji može otvoriti "vrata vrata" žrtve žrtve bez njegovog znanja. Ažuriranjem vašeg operativnog sustava omogućit ćete svom izdavaču da zatamni sigurnosne popravke softvera kako bi zaštitio najugroženije dijelove vašeg OS-a i napravio zlonamjerni softver.

-

Ažurirajte svoje aplikacije. Sigurno je da su aplikacije koje koristite ažurirane za poboljšanje značajki, ali to je i način da popravite bugove. Postoje različite vrste grešaka: neki će uzrokovati korisne disfunkcije, a drugi će utjecati na neke načine rada vašeg programa, ali postoji i kategorija koja omogućuje hakerima da automatski iskoriste poznate sigurnosne ranjivosti, tako da Automatski preuzmite daljinsko upravljanje strojem. Podrazumijeva se da će se, ako se takve bube eliminiraju, ovi napadi prestati događati. -

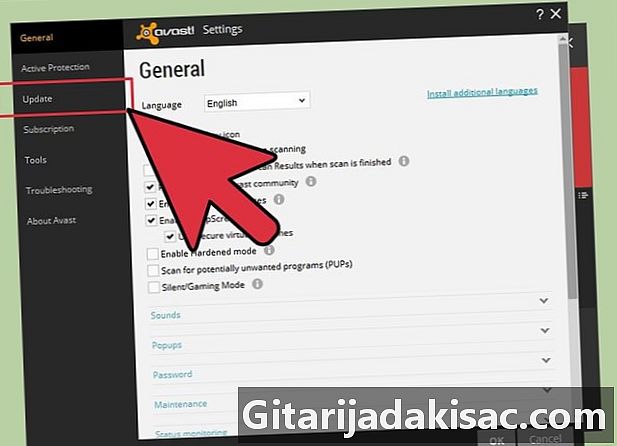

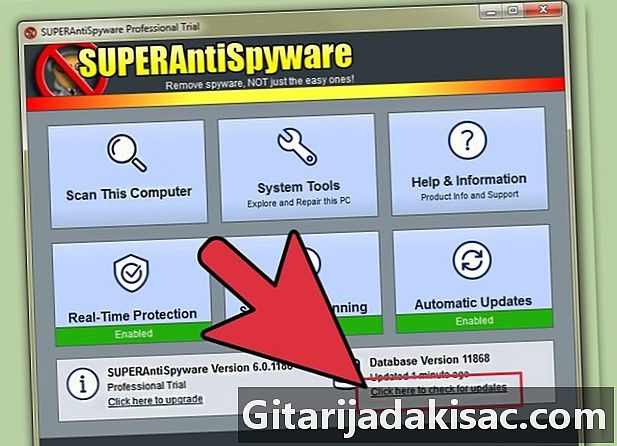

Neka vaš antivirus bude aktivan i ažuriran. Ovo se posebno odnosi na sustave koji rade pod Windowsom. Ako se baza podataka antivirusnih potpisa ne ažurira u redovitim intervalima, neće moći odmah otkriti viruse i zlonamjerni softver. Ako se vaš sustav ne provjerava redovito i ako se vaš antivirus ne postavlja u pozadini, to neće biti korisno. Svrha antivirusnih programa je skeniranje virusa, špijunskog softvera, crva i rootkita i uklanjanje tih prijetnji. Program specijaliziran za otkrivanje špijunskog softvera neće imati više učinka nego dobar antivirus. -

Uključite samo jedan antivirus. Ovi programi moraju djelovati sumnjivo da bi bili učinkoviti.U najboljem slučaju dobit ćete "lažnu pozitivu" koju je otkrio jedan ili drugi vaš antivirus, a u najgorem slučaju djelovanje jednog od njih moglo bi spriječiti drugo. Ako doista želite koristiti više od jednog antivirusnog softvera, ažurirajte baze podataka s potpisima, odspojite računalo s interneta, potpuno onemogućite svoj glavni antivirus i uključite drugi u njegovo stanje "skeniranja na zahtjev". Vaš bi se glavni antivirus tada mogao otkriti kao "lažno pozitivan", ali znajući da to neće biti problem. Sada pokrenite svoj glavni antivirus i nastavite normalno koristiti računalo. Softver koji sadrži zlonamjerni softver mogao bi biti dobar dodatak vašoj prvoj razini antivirusne sigurnosti. -

Preuzimanja napravite samo s pouzdanih web lokacija. Ne preuzimajte ništa što dolazi s službenih stranica (za bilo koji operativni sustav) ili iz vjerodostojnih skladišta aplikacija. Ako želite preuzeti VLC media player, preuzmite ga samo iz skladišta aplikacija koje odgovaraju vašem operativnom sustavu ili s web mjesta izdavača. Potražite na Googleu adresu izdavača koja će vam dati:www.videolan.org/vlc/, Nikad ne upotrebljavajte manje ili više poznate ili neslužbene stranice, čak i ako vaš antivirus ne prijavljuje alarm kada to učinite. -

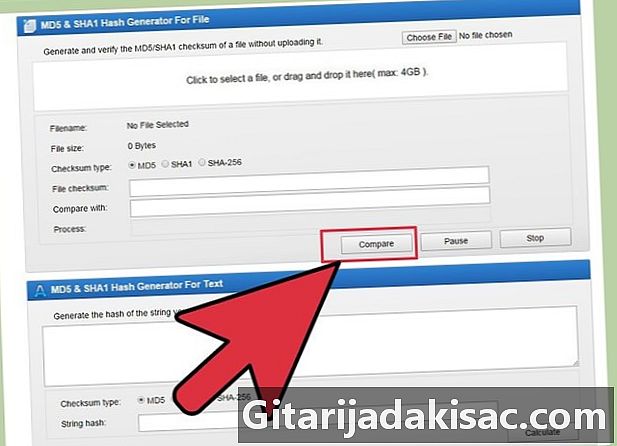

Obavite provjeru binarnog potpisa. Pogledajte upute date na ovom mjestu i u ovom članku o potpisima md5 i SHA2. Ideja ove metode provjere je stvoriti potpis iz binarnog sadržaja datoteke (poput instalatera aplikacije). Potpis koji se dobiva dat je na službenom web mjestu za preuzimanje ili u pouzdanoj bazi podataka. Nakon što preuzmete datoteku, možete sami reproducirati ovaj potpis programom namijenjenim generiranju, a zatim usporediti dobiveni rezultat s onim koji je dan na web mjestu za preuzimanje. Ako su upoređeni potpisi isti, sve je u redu, u protivnom ste možda preuzeli lažni ili manipulirani program koji može sadržavati virus ili je mogao doći do pogreške tijekom prijenosa. U oba ćete slučaju morati ponovo pokrenuti preuzimanje da biste ga osjećali. Ovaj se postupak primjenjuje automatski prilikom preuzimanja distribucije Linux ili BSD ako koristite upravitelj paketa, tako da se nećete morati brinuti. U sustavu Windows morat ćete ručno izvršiti ovu provjeru. -

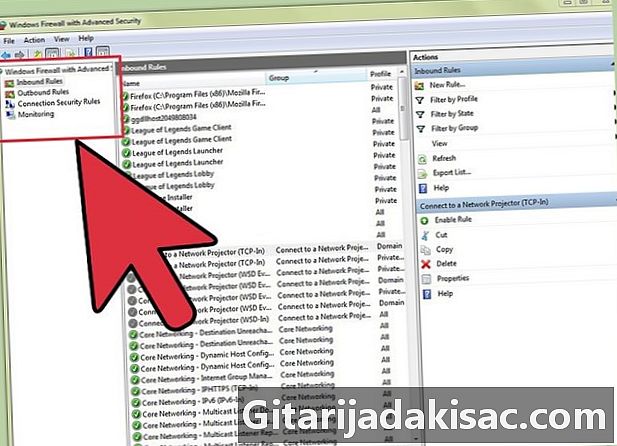

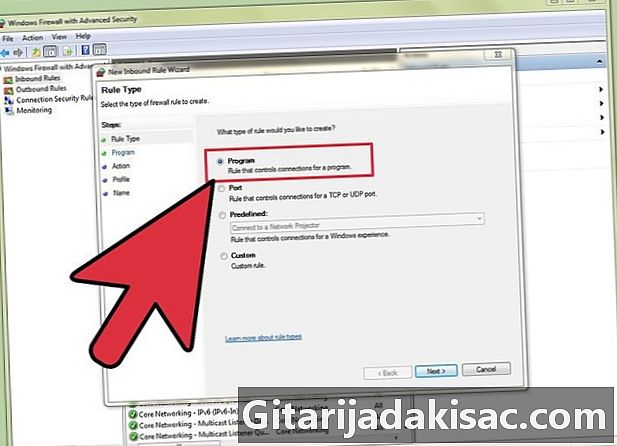

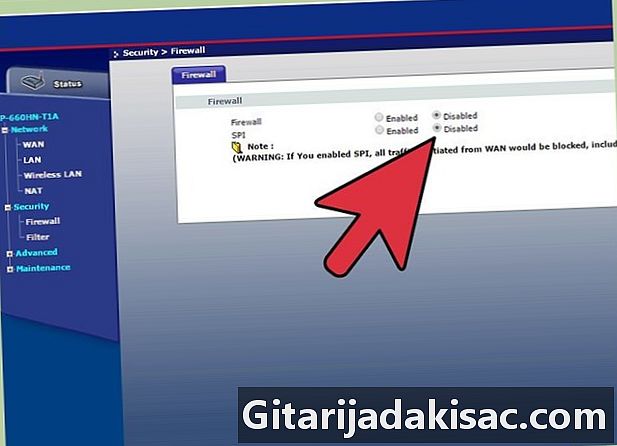

Postavite vatrozid na mjesto. Oni koji su integrirani s Linux distribucijama vrlo su kvalitetni: to je "netfilter" i "iptable" pod Linuxom ili "pf" pod BSD-om. U sustavu Windows morat ćete potražiti ispravnu. Da biste razumjeli što je vatrozid, zamislite upravljača u velikom dvorištu maršala, u kojem se nalaze vozovi (slični podacima s mreže), dokovi (usporedivi s ulazima vatrozida) i tračnice ( usporedivo s protocima podataka). Vlak se ne može istovariti sam: morat će koristiti uslugu rukovanja, sličnu demonima (to su programi koji se pokreću u pozadini i moraju napuniti određeni port). Bez te usluge, čak i ako je vlak stigao na pravu platformu, ne bi se moglo ništa učiniti. Vatrozid nije zid ni prepreka, to je sustav izlaznosti, čija je uloga upravljanje protokom podataka o postavljenim ulazima kako bi se omogućio ulaz ili izlaz. U skladu s tim, ne možete kontrolirati odlazne veze ako ne blokirate ili prekinete vezu s mrežom, ali možete vidjeti što se događa. Iako se većina špijunskog softvera može pametno ušuljati u vaš vatrozid, oni ne mogu sakriti svoje aktivnosti. Mnogo je lakše otkriti špijunski softver koji emitira podatke s priključka 993 iako ne koristite IMAP aplikaciju nego što ga nalazite skrivenog u programu Internet Explorer koji šalje podatke na port 443, koji redovito i zakonito koristite. Ako koristite standardni vatrozid (ovo je slučaj za fp i netfilter / iptable), provjerite neočekivane odljeve blokirajući sve ulaze osim dopuštenih veza. Ne zaboravite da dopustite sve protoke podataka na potrebnom i sigurnom priključku Loopback (lo). -

Ako je vatrozid neutralan, koristite samo za izvještavanje. Nećete moći inteligentno blokirati bilo koji protok podataka s takvim vatrozidom koji može filtrirati samo pakete. Izbjegavajte filtriranje pristupa temeljeno na aplikacijama koje je teško implementirati, zastarjeti i pruža vam osjećaj "lažne sigurnosti". Većina zlonamjernog softvera infiltrira zlonamjerni kod u legitimne aplikacije koje se trebaju povezati na Internet (poput Internet Explorera) i obično se pokreću u isto vrijeme. Kada se ovaj preglednik pokuša povezati, vatrozid će tražiti vaš pristanak i ako ga date, špijunski softver će početi emitirati svoje multipleksirane podatke s vašim legitimnim podacima na priključke 80 i 443. -

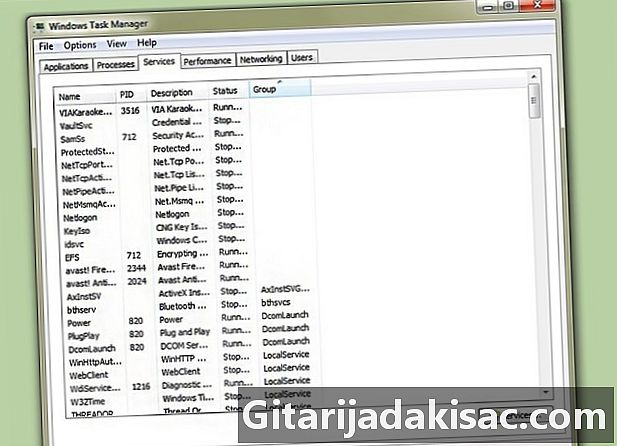

Provjerite usluge (ili demone) u radu. Da se vratim primjeru istovara vlaka koji je gore spomenut, ako nikoga nije briga za teret, ništa se neće dogoditi. Ne koristite poslužitelj, nećete morati stavljati uslugu u funkciju da biste slušali što se događa vani. Ipak budite oprezni: većina usluga na kojima se nalazi Windows, Linux, Mac OS ili BSD su neophodni, ali ne mogu slušati što se događa izvan vašeg računala. Ako možete, onemogućite nepotrebne usluge ili blokirajte promet na odgovarajućim ulazima vatrozida. Na primjer, ako usluga "NetBios" sluša portove 135 i 138, blokirajte dolazni i odlazni promet od njih ako ne upotrebljavate Windows Share. Imajte na umu da su greške u uslugama obično otvorena vrata kako bi daljinski preuzeli kontrolu nad vašim računalom i ako vatrozid te usluge blokira, nitko neće moći ući u vaš sustav. Također možete pokušati pomoću programa za skeniranje poput "nmap" odrediti portove koje ćete morati blokirati ili usluge koje će trebati biti inhibirane (koji će biti isti). -

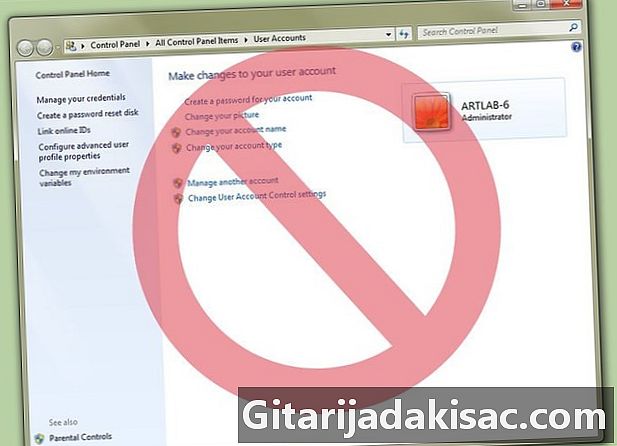

Nemojte koristiti svoj račun administratora sustava. Ovo je puno bolje pod verzijama Vista i Windows 7. Ako koristite administratorski račun, bilo koja aplikacija, čak i ako je zlonamjerna, od vas može tražiti da pokrenete administratorske povlastice. Zlonamjerni softver koji nema pristup administrativnim povlasticama morat će biti pametan za raspoređivanje napajanja u vaš sustav ako ste upoznati s radom u "standardnom" načinu. U najboljem slučaju informacije može slati vama samo kao jednom korisniku, ali nijednom drugom korisniku u sustavu. Ne može potrošiti puno resursa sustava za slanje svojih podataka i bit će ga puno lakše otkriti i ukloniti s računala. -

Razmislite o prelasku na Linux. Ako ne volite računalne igre ili ne koristite rijetki ili specijalizirani softver, bilo bi bolje da se prebacite na Linux. Do danas je doista poznato da je desetak zlonamjernih programa koji su pokušali zaraziti ove sustave i oni su brzo neutralizirani sigurnosnim ažuriranjima koje nude različite distribucije. Ažuriranja aplikacija za Linux su provjerena, potpisana i dolaze iz ovjerenih spremišta. Iako postoje antivirusni programi za Linux, oni nisu potrebni s obzirom na način rada implementiran na ovom sustavu. Na službenim spremištima Linux distribucija naći ćete veliku količinu visokokvalitetnih, zrelih, besplatnih i besplatnih aplikacija koje udovoljavaju većini potreba (Libreoffice, Gimp, Inkscape, Pidgin, Firefox, Chrome, Filezilla, Thunderbird) kao i veliki broj programi za korištenje i pretvorbu multimedijskih datoteka. Većina ovih besplatnih aplikacija prvo je razvijena za Linux i pod Linuxom, a kasnije su prenesena u Windows.

2. metoda Izbjegavajte špijuniranje na ožičenom pristupu

-

Provjerite integritet svoje ožičene mreže. Pazite da vaše mrežno kabliranje nije ugroženo i da na vašim prekidačima i razdjelnim kutijama nema dodatnih veza. -

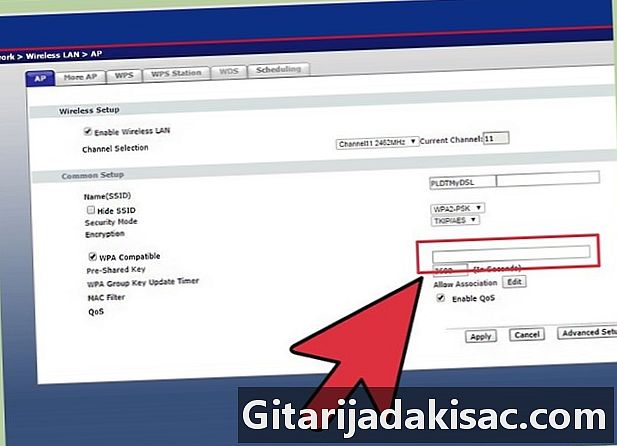

Provjerite učinkovitost protokola šifriranja vaše bežične mreže. Protok podataka vašeg usmjerivača mora biti šifriran barem prema WPA-TKIP, WPA (2) -CCMP ili WPA2-AES protokolima, koji je zadnji najučinkovitiji. Tehnike špijuniranja koje se vrlo brzo razvijaju, WEP protokol sada je postao nedosljedan i na taj način više ne štiti vašu povjerljivost. -

Ne navigirajte ikad putem proxyja na Internetu. Imajte na umu da ste u vezi "povjerenja" s onim koji će ovaj proxy staviti u djelo i koji vam je savršen stranac. Možda nije tako dobronamjerno kako mislite i možda će moći slušati i snimati sve što pošaljete ili primite putem Interneta putem svog proxyja. Moguće je dekodirati i enkripciju koju pružaju HTTPS, SMTPS ili IMAP protokoli koje koristite ako ne poduzmete mjere opreza. Na taj način on može dobiti broj vaše kreditne kartice ili pristupni kod na vaš bankovni račun ako plaćanja vršite putem interneta. Mnogo je bolje za vas da izravno koristite HTTPS protokol na nekom web mjestu, a ne da prolazite kroz potpuno nepoznate posredničke usluge. -

Koristite šifriranje gdje je to moguće. To je jedini način da osigurate da nitko drugi osim vas i udaljenog poslužitelja ne može shvatiti što šaljete i primate. Koristite SSL / TLS kad je to moguće, izbjegavajte FTP, HTTP, POP, IMAP i SMTP, i umjesto toga koristite njihove sigurne verzije, poput SFTP, FTPS, HTTPS, POPS, IMAPS i POPS. Ako vas preglednik obavijesti da je certifikat koji izdaje web lokacija loš, izbjegavajte ga. -

Ne koristite nijednu IP uslugu maskiranja. Te su usluge zapravo posrednici. Svi vaši podaci proći će kroz njih te ih web stranice mogu pamtiti. Neki od njih su čak i "phishing" alati, tj. Mogu vam poslati lažnu stranicu web stranice na koju ste iz različitih razloga povezani, tražiti da ih "podsjetite" na neke vaše osobne podatke pod bilo kojom vrstom preambule i tada će se lažno predstavljati kao "dobra" web stranica bez da uopće shvatite da ste svoje povjerljive podatke sami dali strancima.

- Ne unosite e-poštu od ljudi koje ne poznajete.

- Uključite priložene dokumente osim ako dolaze od ljudi koje poznajete i ako je njihova prisutnost izričito navedena u e-pošti.

- Internetske "bube" su dobri načini za izgradnju povijesti pregledavanja bez vašeg znanja. Moći ćete ih neutralizirati pomoću nekoliko ekstenzija koje predlažu Firefox i Chrome.

- Ako ste upoznati s mrežnim igrama koje zahtijevaju otvaranje nekih portova, općenito ih ne trebate ponovo zatvarati. Imajte na umu da bez aktivne usluge prijetnje ne postoje i kad su vaše aplikacije za igre zatvorene, više ništa ne može slušati protoke podataka vaših portova. Kao da su zatvoreni.

- Ako koristite klijent e-pošte, konfigurirajte ga tako da se poruke e-pošte prikazuju u čistom obliku e, a ne u HTML-u. Ako niste mogli pročitati jedan od primljenih poruka e-pošte, to znači da se sastoji od HTML slike. Možete biti sigurni da je to neželjena pošta ili reklama.

- Jedna web stranica ne može pratiti vašu IP adresu na drugim web mjestima.

- Nikada ne dopuštajte da vaše računalo radi bez vatrozida. Samo korisnici u mreži na kojoj ste na mreži mogu pristupiti sigurnosnim ranjivima. Ako uklonite vatrozid, cijeli Internet postat će vaša mreža i u tom slučaju vrlo kratkotrajni napad više ne bi bio problem (najviše nekoliko sekundi).

- Nikada ne upotrebljavajte više detektora špijunskog softvera istovremeno.

- Vaša IP adresa apsolutno nema koristi od hakera.

- Vlasnici web stranica ne mogu vas učinkovito pratiti sa svojom IP adresom. IP adresa koju je dodijelio dobavljač internetskih usluga (ISP) u većini slučajeva je "dinamična". Prosječno se mijenja svakih 48 sati i samo vaš davatelj internetskih usluga stvarno zna tko ste. Tehnički mu je također nemoguće zabilježiti promet svih svojih kupaca i identificirati ih sve.

- Ako su otvori vatrozida otvoreni, hakeri neće biti od koristi ako ne slušaju loše.

- IP adresa je samo adresa kao i svaka druga. Poznavanje vaše fizičke ili geografske adrese neće olakšati krađu vašeg namještaja, a isto vrijedi i za vaše podatke s IP adresom.